برمجيات خبيثة تغزو الهواتف الخلوية

برمجيات خبيثة تغزو الهواتف الخلوية(1)(*)

غدت الفيروسات الحاسوبية اليوم محمولة جوا، فأصابت

الهواتف الخلوية(1) في مختلف أنحاء العالم. وبدأت شركات الأمن

والمشغلون الخلويون(2) ومصنعو الهواتف بالتحرك لمواجهة

هذه المهدِّدات قبل خروجها عن السيطرة

<M. هيپّونن>

إن اليوم الذي ترقَّبَتْه أسرة الأمن الحاسوبي سنوات كثيرة أتى أخيرا في الشهر6/2004. فقد عرفتُ وباحثون آخرون كانوا يدرسون أنواع البرمجيات الخبيثة(3)، أن ظهور تلك البرمجيات في الهواتف الخلوية أيضا هو مسألة وقت ولن يتأخر طويلا. فمع تطوُّر الهواتف الخلوية لتصبح هواتف ذكية ـ أي لتصبح قادرة على تحميل (تنزيل) البرامج من الإنترنت، والتشارك في البرمجيات فيما بينها عبر وصلات البلوتوث القصيرة المدى، والاتصال باستخدام خدمة التراسل المتعدد الوسائط (MMS)، ولوحات الذاكرة ـ نجمت عن قدرات تلك الهواتف المستحدثة مواطن ضعف جديدة. وتمكَّن الأشرار من العثور على مواطن الضعف تلك واستخدامها للإضرار بالآخرين، والأسوأ من ذلك للكسب غير المشروع.

|

نظرة إجمالية/ الهواتف المهددة بالخطر(**)

ضربت أولى البرمجيات الخبيثة الموجهة إلى الهواتف الذكية ضربتها الأولى في عام 2004. إن الهواتف الذكية هي هواتف جوالة تتيح لمستخدميها تثبيت تطبيقات برمجية فيها من مصادر أخرى غير الشبكة الخلوية. لقد أُطلق أكثر من300 نوع من البرمجيات الخبيثة ـ منها ديدان وأحصنة طروادة وفيروسات وبرمجيات تجسُّس أخرى ـ لتهدِّد تلك الأجهزة. ومع رواج مبيعات تلك الأجهزة المتطوِّرة على نطاق العالم، تنفتح الحلبة أمام الانتشار الواسع للبرمجيات الخبيثة. وثمة إجراءات تُتَّخذ حاليا لدرء ذلك السيناريو، لكن فرصة التصدي للهجوم لن تبقى متاحة طويلا على الأرجح. |

فكما هو متوقَّع، اكتشف خبراء الأمن قبل ثلاث سنوات أول برنامج خبيث كُتِب خصيصا للهواتف الذكية. وقد كان ذلك البرنامج، الذي سُمِّي كابير Cabir، فيروسا تقليديا الغرض منه هو إثبات فكرة، ومن الواضح أنه صُمم للتباهي والتفاخر. لم يسبِّب الفيروس أيَّ أذى للجهاز المصاب(4) به باستثناء تفريغ شحنة بطاريته (مدخرته) أثناء محاولته صنع نسخة من نفسه وإرسالها إلى هاتف ذكي آخر باستخدام البلوتوث. وقد فضَّل مؤلفه المغمور، الذي كان على الأرجح في مكان ما من إسبانيا، إرساله من موقع على الإنترنت عوضا عن إطلاقه حرا. لكنْ في غضون شهرين، قام عابثون آخرون بإطلاقه حرا في جنوب شرق آسيا، لينتشر من ثم في أنحاء العالم.

ومع أننا كنا نبحث عن فيروسات من قبيل البرنامج كابير، لم يكن خبراء الأمن مستعدين تماما للتعامل معه. فما إن قُرِع جرس الإنذار، حتى بدأتُ، والعاملون معي في الشركة F-Secure، بمعاينة الفيروس الجديد الذي كان من نوع يُعرف بالدودة [انظر الإطار في الصفحة 19 للاطلاع على تعاريف المصطلحات]. لكنْ لم يكن لدينا مكان آمن لدراسته. فخلافا للفيروس الحاسوبي الذي يمكن رصده وتشريحه في حاسوب مفصول عن جميع الشبكات، فإن البرمجيات الخبيثة اللاسلكية تستطيع الانتشار، وحتى القفز فوق المحيطات في بعض الحالات، في اللحظة التي يُشغَّل الهاتف المصاب بذلك الفيروس.

لذا أخذنا أربعة أجهزة خلوية مصابة بالبرنامج كابير إلى الملجأ الموجود في قبو مبنى مكتبنا، ووضعنا حارسا على باب الملجأ قبل تشغيلها تحسبا من دخول أحد العاملين غير العارفين بالأمر والتقاط العدوى. وفي وقت لاحق من ذلك العام، شيَّدَت الشركة F-Secure مختبرين محجَّبين(5) بالألمنيوم والنحاس لا يمكن للموجات الراديوية اختراقهما، وذلك بهدف دراسة هذا البرنامج الخبيث.

صحيحٌ أن الإصدار الأول من البرنامج كابير كان بريئا نسبيا، إلا أن بعض عديمي الضمير من كتَّاب البرمجيات الخبيثة سارعوا إلى تعديله ليصبح أشد ضراوة وأذى، في حين أن آخرين بدؤوا بصنع أنواع مبتكرة من الفيروسات. إن الفيروسات الجوالة حاليا تستطيع تعطيل الهاتف كليا، وحذف البيانات الموجودة فيه أو إرغامه على إرسال رسائل مُكْلِفة إلى أرقام هاتفية ذات تعرفة إضافية(6). وفي غضون عامين، ازداد عدد الفيروسات التي تستهدف الهواتف الذكية من واحد إلى ما يزيد على مئتين، وهو معدل نمو يضاهي تقريبا معدل ظهور الفيروسات الحاسوبية في السنتين اللتين تلتا ظهور الفيروس الحاسوبي الأول في عام 1986 والذي دُعِي برين Brain (أي الدماغ).

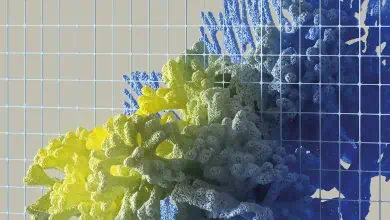

يمكن لإصابة هاتف ذكي ببرمجيات خبيثة أن تؤدي إلى إصابة هواتف أخرى إصابةً خاضعة لمفعول الدومينو domino effect . |

|

مزيدا من الهواتف، مزيدا من الأهداف(***)

في السنوات الأخيرة، ازداد عدد الأجهزة الذكية في العالم ازديادا هائلا، وازداد معها أعداد البرمجيات الخبيثة التي أُطلقت لمهاجمتها. وهذا الخليط يمثل وصفة لكارثة: كلما ازداد حجم الجمهور المستهدف، ازداد احتمال هجوم المبرمجين الأشرار عليه. ويُتوقع أن يزداد حجم الجمهور كثيرا في السنوات القادمة، ويَتوقع المحلِّلون الصناعيون بيع أكثر من 200 مليون هاتف ذكي في عام2009.

|

وعلى الرغم من الجهود الجبارة المبذولة لكبح جماح البرمجيات الحاسوبية الخبيثة، فإنها تستمر بالظهور بمعدل عال: لقد جرى تحديد أكثر من 000 200 نوع منها حتى الآن، وغالبا ما يُصاب بها الحاسوب غير المحمي في غضون دقيقتين من الاتصال بالإنترنت. وكانت التكلفة الاقتصادية لعشرين سنة من الهجمات الفيروسية الضارية مرتفعة جدا. وتتزايد هذه التكلفة بشدة مع تراجع البرمجيات الخبيثة المدرسية القديمة(8)، التي كُتِبت للتباهي، أمام حقبة جديدة من «البرمجيات الجرمية» crimeware المصممة للسپامات(9) spamming أو لسرقة البيانات أو تخريبها.

أما البرمجيات الخبيثة الجوالة، ومع أنها أكثر قليلا من كونها مزعجة اليوم، فإنها يمكن أن تتفاقم سريعا لتصبح مشكلة أشد ترويعا من البرمجيات الحاسوبية الخبيثة في السنوات القادمة، إذا لم تعمل الأسرة الأمنية وشركات الشبكات الخلوية ومصمِّمو الهواتف الذكية ومستخدموها معا لإبقائها تحت السيطرة. إن تاريخ البرمجيات الحاسوبية الخبيثة متواضع، لكنه يوافر دروسا سوف تساعدنا على التنبؤ ببعض الطرائق التي سوف يشن بها كتَّاب الفيروسات الجوالة هجماتهم في المستقبل، وعلى اتخاذ الإجراءات لإحباطها.

موجة متصاعدة(****)

في عام 1988، استبعد كثير من خبراء الحاسوب أن تكون للفيروسات أهمية، والمؤسف أنه قد ثبت أن ذلك التقدير كان ساذجا. والوقت الآن هو عام 1988بالنسبة إلى البرمجيات الخبيثة الجوالة؛ ولذا، ليس لدينا سوى نافذة زمنية قصيرة للعمل على تجنُّب تكرار أخطاء الماضي.

وأحد تلك الأخطاء هو سوء تقدير السرعة التي يمكن للبرمجيات الخبيثة أن تنمو بها من حيث الانتشار والتنوع والتعقيد. إن الانتشار هو دالة في عدد الأجهزة المضيفة(10) التي يحتمل أن تتعرض للإصابة الفعلية، ودالة في معدل إصابتها بالعدوى. كما أن عدد الأجهزة المستهدفة بالبرمجيات الخبيثة الجوالة هائل وفي نمو متصاعد، وثمة حاليا ما يزيد على بليوني هاتف خلوي في العالم.

صحيحٌ أن الغالبية العظمى من هذه الهواتف هي هواتف خلوية قديمة تعمل بنظم تشغيل خاصة مغلقة ومنيعة على العدوى الفيروسية عموما، إلاّ أن المستهلكين أخذوا يتخلون بسرعة عنها لاقتناء أجيال جديدة من الهواتف الذكية، تعمل بنظم تشغيل ومتصفحات شبكة ووكلاء تراسل وبريد إلكتروني أشد انفتاحا، وتحوي قوارئ بطاقات ذاكرة ومضية flash memory وراديوهات بلوتوث Bluetooth قصيرة المدى. وكلٌّ من هذه الوسائل يمثل قناة يمكن للبرمجيات الخبيثة النفاذ منها.

فعلى سبيل المثال، يسمح البلوتوث لبعض الديدان الجوالة بالانتشار بين الهواتف غير المحمية بمجرد الاقتراب منها، على غرار ما يحصل مع فيروس الإنفلونزا. إن الهاتف الذكي المزوَّد بالبلوتوث يستطيع تحديد وتبادل ملفات مع أجهزة أخرى مزوَّدة بالبلوتوث على مسافة 10 أمتار أو أكثر. وعند تنقُّل الضحايا، يمكن لأجهزتهم أن تُخلِّف وراءها قافلة من المصابين. وأيُّ مناسبة تجذب حشدا كبيرا من الناس تمثل أرضا خصبة لتكاثر فيروسات البلوتوث.

فمثلا، انتشر أحد أشكال البرنامج كابير السيئة جدا بسرعة كبيرة بين الجمهور في بطولة العالم لألعاب القوى عام 2005 بهلسنكي، وهذا جعل المشرفين على الملعب يعرضون تحذيرا منه على الشاشة الكبيرة. يمكن لمعظم الهواتف الذكية وضع بلوتوث في نمط غير قابل للاكتشاف(11) يحمي هذه الهواتف من غزو الديدان، لكن قلَّة من المستخدمين تستفيد من هذه الميزة. وحينما كنت أُحاضر في مؤتمر لأمن الحاسوب في فصل ربيع عام 2006، قمت بمسح سريع للقاعة فوجدت أن نصف عدد المحترفين من الحضور تقريبا تركوا البلوتوث في هواتفهم مفتوحا كليا. وهذه النسبة بين العامة أعلى بلا ريب، ولذا فإن هذه الأجهزة تمثل ناقلا فعالا مؤرِّقا ينقل الطفيليات غير المرئية.

|

دليل البرمجيات الخبيثة(*****)

وسائل الاختلاس الرقمي(12) phishing scam

صفحة وِب زائفة، أو بريد إلكتروني، أو رسالة نصية تُغري الغافلين كي يكشفوا عن كلمات سرهم وتفاصيلهم المالية وبياناتهم الخاصة.

برمجيات التجسُّس spyware برمجيات تكشف عن معلومات خاصة بالمستخدم أو النظام الحاسوبي لمسترقي السمع.

حصان طروادة torjan horse برنامج يبدو مفيدا لكنه يحتضن فعلا كودا خبيثا خفيا.

الفيروس virus هو في الأصل كود حاسوبي يحشر نفسه في برنامج آخر ويتكاثر أثناء عمل برمجيات الحاسوب المضيف. وتُستَخدم هذه الكلمة حاليا مصطلحا عاما يشمل أحصنة طروادة والديدان أيضا.

الدودة worm كود ذاتي التكاثر ينتشر تلقائيا عبر الشبكة.

|

إن عدد هذه الأجهزة المضيفة في تنام سريع. فقد بدأت الهواتف الذكية على شكل نماذج باهظة الثمن لرجال الأعمال، لكنها أخذت أخيرا بالرواج بين المستهلكين. وفي كل جيل جديد منها، يتوافر مزيد من الوظائف التي هي أكثر شبها بالوظائف الحاسوبية. وفي نفس الوقت الذي بدأت فيه الهواتف الذكية بامتلاك إمكانات جذابة، من قبيل آلات التصوير الفيديوية وتحديد الموقع بالأقمار الصنعية (GPS) ومشغِّلات الموسيقى MP3، هبطت أسعارها بعد دعمها جزئيا من قبل مشغِّلي الشبكات الذين يأملون بأن تشجِّع الإمكانات الجديدة الزبائن على إنفاق المزيد على الخدمات الخلوية. لقد باعت الشركات الصانعة أكثر من 40 مليون هاتف ذكي في عام 2005، ويتوقع المحلِّلون الصناعيون رؤية350 مليون جهاز في الخدمة بحلول عام 2009.

وفي المدى المتوسط، يمكن لهذه الأجهزة أن تُعتَمد بسرعة كبيرة في الاقتصادات الناشئة، حيث ما زال اقتناء الحاسوب ضعيفا نسبيا. لقد بيَّن بحث أجرَتْه Canalys [وهي شركة استشارات في التقانات المتقدمة قرب ريدينگ في إنكلترا] أن مبيعات الهواتف الذكية في الربع الأول من عام 2006 ازدادت في أوروبا الشرقية وإفريقيا والشرق الأوسط ضعف ازديادها في أوروبا الغربية. ويتوقع المحلِّلون الصناعيون أن بعض الدول النامية سوف تختار التخلِّي عن إقامة بنية تحتية سلكية للإنترنت، وسوف تُحدِّث بدلا منها شبكاتها الرقمية اللاسلكية، وتروِّج الهواتف الذكية باعتبارها حواسيب رخيصة الثمن. فالاتصالات اللاسلكية يمكن أن تكون أرخص بناء وصيانة (وأسهل مراقبة وسيطرة عليها من المنظور الأمني).

فإذا ثبتت صحة هذه التنبؤات، فإنه يمكن للهواتف الذكية أن تمثِّل في المستقبل القريب معظم حواسيب العالم. ويمكن لعدد كبير من المستخدمين الذين يمتلكون خبرة قليلة في الحاسوب، أو لا يمتلكون شيئا منها، أن يجوبوا الوِبْ ويتشاركوا الملفات بهواتفهم؛ وبذلك يوافرون لصنَّاع البرمجيات الخبيثة الجوالة هدفا غافلا كبيرا جدا.

|

تشريحٌ لهجوم(******)

حتى الشخص الذكي يمكن أن يقع فريسة لدودة جوالة حسنة التصميم من قبيلCommWarrier. لقد شوهد نحو15 نوعا من هذا البرنامج الخبيث منذ اكتشافه في الشهر 3/2005. تستغل هذه الدودة واجهة تخاطب المستخدمين الخاصة بالبلوتوث لإقناع الضحايا بتثبيت البرنامج الخبيث في هواتفهم. وحينما تصبح عاملة، تستطيع الانتشار بسرعة عبر وصلات البلوتوث والرسائل الصوتية والمرئية وبطاقات الذاكرة.

|

إن أحد الدروس المستقاة من الفيروسات الحاسوبية هو أنه كلما كان الهدف أكبر كان إغراؤه للمبرمجين الأشرار أشد. فمعظم البرمجيات الحاسوبية الخبيثة لا يعمل إلا مع نظام التشغيل ويندوز من مايكروسوفت الواسع الانتشار. وللسبب نفسه، فإن جميع الديدان وأحصنة طروادة الجوالة تقريبا التي أُطلقت حتى الآن تصيب نظام التشغيل سيمبيان Symbian الذي يُشغِّل نحو 70 في المئة من الهواتف الذكية في مختلف أنحاء العالم، ومنها هواتف صنعتها الشركات نوكِيا وسامسونگ وسوني إريكسون وموتورولا. ومقارنة، فإن أنواعا قليلة فقط من البرمجيات الخبيثة تصيب الأجهزة PocketPC و Windows Mobile من الشركة مايكروسوفت والأجهزة Treo من الشركة بالم والأجهزة BlackBerry من الشركة موشِن. لذا فإن الانحياز نحو النظام سيمبيان يفسر جزئيا سبب شيوع البرمجيات الخبيثة الجوالة في أوروبا وجنوب شرق آسيا، حيث ينتشر نظام التشغيل ذاك. أما في أمريكا الشمالية واليابان وكوريا الجنوبية فهي نادرة. فقد وزَّعت شركات الهاتف الخلوي في شمال أمريكا أسواقها توزيعا متساويا تقريبا بين مختلف الأجهزة. أما أسواق اليابان وكوريا الجنوبية فقد سيطرت عليها مدةً طويلة الهواتف المعتمِدة على نظام التشغيل لِنُكس Linux، إضافة إلى أن الشركات هناك تُقيِّد أنواع التطبيقات التي يمكن للمستخدمين تثبيتها في أجهزتهم تقييدا صارما.

وسوف تكون شركات الهاتف الخلوي حكيمة إذا بدأت بتثقيف زبائنها حول كيفية تحديد الفيروسات الجوالة وتجنبها عوضا عن الانتظار حتى تتحول الإصابة بها إلى وباء. وعلى صنَّاع الهواتف تزويدها ببرمجيات مكافحة الفيروسات باعتبارها جزءا من برمجياتها، تماما كما يفعل صنَّاع الحواسيب حاليا. ويمكن للمشرِّعين وشركات الهاتف المساعدة على تجنب مشكلة وحدانية نظام التشغيل التي تؤذي الحواسيب، وذلك بتشجيع مجتمع متنوِّع من الهواتف الذكية لا يُهيمن فيها نوع وحيد من البرمجيات على السوق.

من الركلات إلى الجريمة(*******)

لكن التنوُّع ليس حكرا على البرمجيات المفيدة فقط. فالبرمجيات الخبيثة تتحوَّل أيضا إلى أنواع جديدة تهاجم وتخرِّب البرمجيات المفيدة بطرائق متنوِّعة دائمة الانتشار. لقد انضمت إلى الفيروسات الحاسوبية الأولى لاحقا أحصنة طروادة وديدان وبرمجيات تجسُّس، وحديثا جدا انضمت هجمات الاختلاس الرقمي. ومنذ عام 2003، كان كثير من البرمجيات الخبيثة الجديدة التي ظهرت في الحواسيب قد كُتِب بهدف الربح بدلا من مجرد الأذى. فعصابات الجريمة الحاسوبية المنظمة تعمل حاليا في مختلف أنحاء العالم. ويستخدم اللصوص البرمجيات الجرمية لكسب المال بسرقة البيانات المالية وأسرار الأعمال والموارد الحاسوبية. ويشكِّل صنَّاع السپامات «شبكة إنسالات(14)برمجية(15)» في الحواسيب المستولى عليها لإرسال البريد الإلكتروني الكمِّي(16) ووسائل الاختلاس الرقمي. ويستلب المبتزُّون المال باللجوء إلى التهديد بالتخريب الرقمي أو الحصار الشبكي الذي يُغلِق موقع الشركة على الوِب أو مخدِّمات بريدها الإلكتروني. وفي بعض البلدان، لا يمكن معرفة المجرمين الحاسوبيين، لأن السلطات تفتقر إلى الخبرة التقنية أو الموارد أو الرغبة في وضع قوانين لمكافحة الجريمة الحاسوبية.

ومع تزايد كتابة الفيروسات بهدف الربح، يتفاقم أيضا احتمال الهجمات الضارية من قِبَل البرمجيات الخبيثة الجوالة. ففي الواقع، كلُّ مكالمة هاتفية تُجرى وكلُّ رسالة نصية أو صوتية أو مرئية تُرسل، هي عملية مبادلة مالية أيضا، وهذا يُعطي اللصوص الجشعين ومؤلِّفي الفيروسات فيضا من فرص الكسب الممكنة. إن الحواسيب لا تحتوي على نظام محاسبة، لكن الهواتف الجوالة تحتوي على ذلك النظام. ولن يمضي وقت طويل قبل استغلال الأشرار لهذه الميزة.

وقد قام بذلك فعلا شخص واحد على الأقل. فأحد أحصنة طروادة ويُدعىRedBrowser يرسل سلسلة مستمرة من الرسائل النصية من أيِّ هاتف يُصاب به إلى رقم هاتفي في روسيا حتى يُغلق المستخدم هاتفه. ويترتَّب على مالك الهاتف المصاب عن كل رسالة يُرسلها رسمٌ وفق تعرفة إضافية يساوي نحو خمسة دولارات، وهذا يؤدي إلى تكاليف كبيرة لا مناص للضحية البائسة من دفعها. وبعض شركات الهاتف الخلوي تعتبر زبائنها مسؤولين عن هذه العمليات المالية غير المشروعة، ولذا، يستطيع المجرمون الذين يمتلكون الرقم الهاتفي ذا التعرفة الإضافية قبض الرسوم حين تحصيلها. ومن حسن الطالع أن هذا الفيروس لم يُرَ حتى الآن إلا في روسيا.

في هذه الأثناء، بدأ مزوِّدو الخدمات في أسواق أمريكا الشمالية بطرح المحافظ الجوالة mobile wallets. وسوف يتمكن الزبائن من استخدام هذه الهواتف لتحويل الأموال من حساباتهم إلى حسابات آخرين بإرسال رسائل نصية ذات صيغة معينة. وتقدِّم PayPal [وهي شركة تقبل الدفعات المالية الرقمية] خدمة مشابهة تتيح للزبائن الشراء باستخدام هواتفهم. إن مثل هذه الخدمات يمكن أن تكون شديدة الأهمية لمؤلِّفي البرمجيات الخبيثة.

لذا، مع تزايد تطوُّر البرمجيات الخبيثة والقدرات التقنية والمالية للهواتف، سوف يكون لزاما علينا التحرك بسرعة في السنوات القليلة القادمة. فالعمل حاليا يمكن أن يُحبط البرمجيات الخبيثة الجوالة وهي في مهدها وفي الوقت الذي ما زالت فيه خدمات الهواتف الذكية مرنة نسبيا في تصميمها. لكن نافذة الفرص تلك لن تبقى مفتوحة طويلا.

المزيد من الأخطار أمامنا(********)

يتضح سبب الاستعجال حينما يستعرض المرء الطرائق التي يمكن للعابثين الأذية بها باستخدام الهواتف الذكية، والتي لم يستخدموها حتى الآن. ففي الحواسيب الشخصية، كثير من أشد المؤذيات سوءا انتشر عبر البريد الإلكتروني، أو أجبر الحواسيب على ضخ سپامات (بريد دعائي كمي) إلى الإنترنت. أما البرامج الضارة التي أُطلقت حتى الآن للهواتف الذكية، فلم يستفِد أيٌّ منها من قدرات تلك الأجهزة على إرسال بريد إلكتروني. لكنْ لن يمضي وقت طويل قبل ظهور برمجيات خبيثة تستطيع الانتشار بوصفها ملحقات بريد إلكتروني أو تستطيع تحويل الهواتف إلى إنسالات إرسال للسپامات.

|

||||||||||||||||||

أما برمجيات التجسُّس فتمثل مشكلة متفاقمة أخرى في عالم الحواسيب. فاحتمال وصول هذه البرمجيات إلى الهواتف للقضاء على الخصوصية أمر جلي. ولم يُصادَف من هذه البرمجيات إلا القليل حتى الآن، ويُدعى أحدهاFlexiSpy، الذي يُرسِل دوريا وخلسة سجل مكالمات الهاتف ورسائله الموسيقية والفيديوية المرسَلة والمستقبَلة إلى طرف ثالث. لكنْ على مسترق السمع الوصول إلى جهاز الهاتف فيزيائيا لتحميل وتثبيت ذلك البرنامج التجسُّسي فيه.

ولكن قد لا يمضي وقت طويل قبل أن يُدخِل العابثون هذا النوع من التجسُّس في فيروسات تتكاثر ذاتيا. لذا، ونظرا لظهور هواتف جديدة تتمتع بالقدرة على تسجيل الصوت، فإن على الشركات الصانعة أن تعتني عناية كافية لكي تضمن أن هذه الخصائص لا يمكن أن تُستغل بسهولة من البرمجيات الخبيثة وتمكّنها من تسجيل المكالمات ثم توجيهها إلى جاسوس.

وثمة حقيقة مفاجئة وهي أنه ليس من بين ما يزيد على الثلاثمئة نوع من البرمجيات الخبيثة الجوالة التي أُطلقت حتى الآن ما يستغل أخطاء البرمجة أو عيوب التصميم الأمنية لحشر نفسه في جهاز غير منيع. إن هذه طريقة شائعة منذ مدة طويلة للفيروسات وأحصنة طروادة الحاسوبية.

وبدلا من ذلك، اعتمد كتَّاب البرمجيات الخبيثة حتى الآن كليا على «الهندسة الاجتماعية»؛ أي على خداع المستخدمين بجعلهم يسمحون بإرادتهم بتثبيت البرنامج الخبيث في هواتفهم. فبعض تلك البرامج يموِّه نفسه على شكل وسيلة مفيدة أو لعبة مرغوب فيها. أما بعضها الآخر، وبخاصة البرنامجين كابير وComm-Warrior اللذين ينتشران عبر البلوتوث، فلا يفعل ذلك. إن كثيرا من الناس يقبلون الملفات حتى عندما يحذرهم الجهاز من الخطر الأمني ويعطيهم فرصة لرفض البرمجيات الغريبة.

لقد سَألتُ، وباحثون آخرون، أناسا وقعوا ضحية لمثل هذه الفيروسات: لماذا نقرتم على «نعم»؟ وكان الجواب عموما أنهم لم يفعلوا ذلك في البداية، فقد اختاروا «لا». لكن السؤال ظهر ثانية على الشاشة. إن الدودة، كما تَرى، لا تقبل «لا» جوابا، ولا تترك مجالا للمستخدم لفتح قائمة الخيارات وإيقاف البلوتوث [انظر الإطار في الصفحتين 20 و 21]. ومن سوء الطالع أنه حتى الإصدارات الحديثة من معظم الهواتف الذكية تسمح باعتداء البلوتوث المتكرر الذي يحرِم الشخص من استخدام الهاتف إلى أن يقبل استقبال الملف (أو إلى أن يخرج من مجال تغطية الجهاز المصاب الذي يُرسل الطلب، لكن قلة من الناس تعلم أنها تمتلك هذا الخيار).

استباق المشكلة(**********)

إن الأمل الوحيد لمنع البرمجيات الخبيثة الجوالة من تخريب أداء الهواتف الذكية وتخفيض قيمتها هو اتخاذ إجراء سريع وحاسم من قِبَل جميع المعنيين. إن برمجيات مكافحة الفيروسات المتاحة حاليا من كثير من الشركات تستطيع تحصين وتطهير الهواتف الذكية من الفيروسات. لكن قلة من المستخدمين تستخدم مثل هذه الحماية، وهذا يجب أن يتغيَّر.

|

|||||||||||||||||||||

ويجب أن تحتوي الهواتف أيضا على جدران نار(19) تحذِّر المستخدم حينما يسيطر برنامج ما على المبادرة لإقامة اتصال بالإنترنت، وهذا شيء مهم وبخاصة لحماية الهواتف الذكية التي تستطيع الاتصال بالشبكات WiFi (التي تدعى أيضا 802.11)، ومنها مباشرة بالإنترنت. إن كثيرا من شركات الهاتف الخلوي تُخضِع الحركة ضمن شبكات البيانات (GPRS(20 و(UMTS (21 التي تستخدمها أجهزتها الجوالة إلى سيرورة ترشيح شديد. أما الشبكات WiFiالمفتوحة فلا تستخدم مثل هذه الحماية. ولذا، على غرار بعض شركات الهاتف التي ترشِّح فعلا حركة التراسل المتعدد الوسائط (MMS) عندها لإزالة الرسائل التي تحمل ملحقات خبيثة، فإن على الجميع فعل ذلك.

لقد انضم بعض شركات صناعة الهاتف الكبرى إلى مجموعة الحاسوب المؤتمنة (الموثوقة) Trusted Computing Group التي عملت على وضع مواصفات صناعية قياسية لدارات إلكترونية ميكروية (صغرية) ضمن الهواتف تُعيق وصول البرمجيات الخبيثة إلى معلومات حساسة في ذاكرة الجهاز أو الاستيلاء على آلية الدفع المالي فيها. وقد أطلقت الشركة سيمبيان أخيرا إصدارا جديدا من نظام تشغيل ذي أداء محسَّن لحماية الملفات المهمة، ويتطلب من مؤلِّفي البرمجيات الحصول على شهادات رقمية(22) من الشركة. إن نظام التشغيل الجديد من سيمبيان يرفض تثبيت البرامج غير المرفقة بشهادة، وإذا لم يوقِف المستخدم عمل نظام التشغيل هذا، فإن النظام يرفض بكفاءة جميع البرمجيات الخبيثة الجوالة التي اكتُشفت حتى الآن.

ويمكن للحكومات أيضا أن تؤدي دورا أشد كفاءة مما فعلته حتى الآن. صحيحٌ إن معظم الدول سَنَّت قوانين لمكافحة اختراق الحواسيب العادية والحواسيب الموجودة ضمن الهواتف الخلوية، إلا أن تطبيق تلك القوانين ليس صارما أو غير قائم في معظم أنحاء العالم. وكثير من أشد الأمم تضررا من هجمات البرمجيات الخبيثة الجوالة، مثل ماليزيا وإندونيسيا والفلبين، لا تَجمع دائما الإحصاءات الموثوق بها في الوقت المناسب للمساعدة على ملاحقة الجرائم البرمجية.

من جانبنا، درس الفريق العامل معي، إضافة إلى آخرين من أسرة البحث الأمني، على نحو فعال نظامَيِ التشغيل Symbian وPocketPC، وذلك بحثا عن مواطن ضعف في كودهما وفي تصميمهما قد تُوافر منفذا للبرمجيات الخبيثة. ونأمل العثور على هذه الثغرات بحيث يمكن إصلاحها قبل أن يستغلها الأشرار في الجولة الحتمية القادمة من هذه الحرب المستمرة

المؤلف

Mikko Hyppovnen

هو كبير الباحثين في F-Secure، وهي شركة للأمن الحاسوبي في هلسنكي تقدم الاستشارات لصنَّاع الهواتف الخلوية وشركات تشغيل الشبكات الخلوية. وقد قام فريقه المتخصص بمكافحة الفيروسات بتحديد ومكافحة عشرات الفيروسات في الخمس عشرة سنة السابقة التي عمل خلالها في الشركة F-Secure، ومن بين تلك الفيروسات الدودة الخبيثة LoveLetter في عام 2000. وبصفته مشاركا في تأليف كتابين عن أمن الحاسوب، فقد ساعد على إجراء تحقيقات قامت بها الشركة مايكروسوفت ومكتب التحقيقات الفدرالي الأمريكي والاستخبارات الأمريكية واسكتلنديارد ببريطانيا.

مراجع للاستزادة

Mobile Phones as Computing Devices: The Viruses Are Coming!

David Dagon, Tom Martin and Thad Starner in IEEE Pervasive Computing, Vol. 3, No. 4, pages 11-15; October-December 2004.

Mobile Phones: The Next Frontier for Hackers?

Neal Leavitt in Computer, Vol. 38, No. 4, pages 20-23; April 2005

Mikko Hypponen and his teammates blog at www.f-secure.com/weblog/

TrustedComputingGroup:www.trustedcomputinggroup.org/groups/mobile

(*)MALWARE GOES MOBILE

(**)Overview/ Imperiled Phones

(***)More Phones, More Targets

(****)A Rising Tide

(*****)A Malware Primar

(******)Anatomy of an Attack

(*******)From Kicks to Crime

(********) More Dangers Ahead

(*********)Some Protective Software for Smartphones

(**********)Staying a Step Ahead

(***********)A Besting of Mobile Malware

(1)ويقال أيضا: الهاتف النقال، الجوال، الموبايل.

(2)cellular operators

(3)malware، وأصلها .malicious software

(4)infected device

(5)encased laboratories

(6)premium-priced number أو premium rate number

(7)mobile malware

(8)old-school

(9)ج: سپام، وهذا تعريب لمصطلح دارج: spam ويطلق على الرسائل المقحمة على بريد إلكتروني خاص [انظر: «إيقاف السپامات»،مجلة العلوم ، العددان 3/4(2006)، ص 44].

(10)host

(11)nondiscoverable

(12)phishing، أي المخادعة للحصول على معلومات مالية بتلفيق معلومات عن حساب مصرفي أو بطاقة ائتمانية باستخدام بريد إلكتروني زائف. (التحرير)

(13)MMS

(robots (14 ومفردها إنسالة وهي نحت من إنسان-آلي، والصفة منها إنسالي robotic؛ والإنساليّة robotics.

(15)botnet، مجموعة من الإنسالات البرمجية التي تعمل منفردة. ويستطيع مُنشئ المجموعة التحكم فيها من بُعد لأغراض غير نزيهة غالبا.

(16)bulk e-mail

(17)billing system

(18)effects

(19) fire-walls

(20)General Packet Radio Service، أي خدمة الرزم الراديوية العامة، وهي تقانة تقع بين جيلي الهاتف الخلوي الثاني والثالث.

(21)Universal Mobile Telecommunications System، أي النظام العام للاتصالات الجوالة، وهو نظام يمثل قفزة نوعية من حيث السعة وسرعة المعلومات والخدمات مقارنة بجيل الهاتف الخلوي الثاني.

(22)digital certificates،وهي أداة تعريف تعموية (تشفيرية) يمكن التحقق منها إلكترونيا، وتُستخدم عادة في عمليات الاستيقان وتحديد الهوية. (التحرير)